Partager :

Protégez votre poste de travail et votre site web

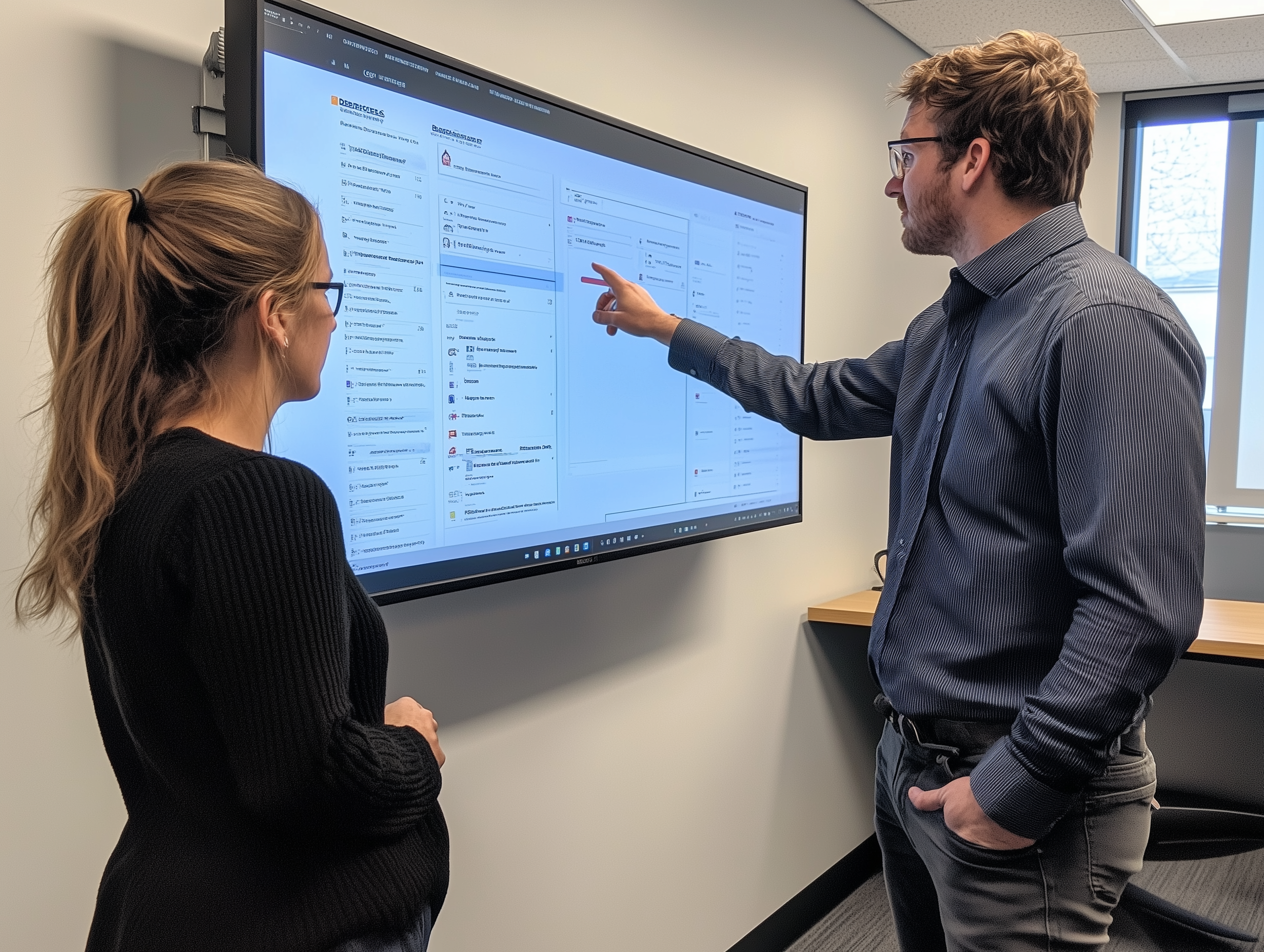

En vérifiant les logs de connexion à votre site web, vous pourrez constater que les tentatives de piratages représentent une sérieuse menace par leur constance. Tensions internationales, concurrent déloyal, hackers… malheureusement les motifs ne manquent pas pour mettre hors service ou nuire à votre outil internet… S’il y a quelques années, les pirates se contentaient de modifier l’apparence des pages web en signant leur méfait, leur but est aujourd’hui de rester invisibles afin de récupérer des informations sur vos internautes ou de lancer des commandes sur un site web (envoi d’emails, téléchargement de vos bases de données…)

Il en va de même pour votre poste de travail qui doit être protégé afin d’assurer la sécurité de ses informations et de ses données. Votre ordinateur doit être protégé à la fois contre les logiciels malveillants mais aussi durant votre navigation internet. Vous devez pouvoir maîtriser les risques liés à votre messagerie tout en sauvegardant vos données. La deuxième partie de cette formation vous permettra d’acquérir les connaissances suffisantes en matière de sécurité des TIC (Technologies de l’Information et de la Communication) dans votre utilisation quotidienne.

Infos pratiques Formation Sécurité web et des TIC

- Stage en présentiel ou distanciel (au choix)

- Attestation de fin de formation

- Sessions inter & intra sur site

- Formateur expert confirmé

- Centre certifié TOSA, PCIE, ENI

Nos formations Sécurité web et des TIC

Formation Sécurité web et des TIC sur mesure

Notre programme de formation :

Référence de la formation : WESEC667

Nombre de stagiaires max. : 5

Public visé :

Webmaster, Développeur, toute personne connaissant les langages web et souhaitant sécuriser son site web.

Objectifs :

Maîtrisez les concepts essentiels et les techniques afin de pouvoir sécuriser son site web et son poste de travail (PC)

Compétences visées :

Connaître les hackers et leurs méthodés.

Savoir identifier les failles d’un site web.

Etre capable de sécuriser son site web.

Etre capable de mettre en place un système d’alerte.

Connaître les risques liés à l’utilisation d’un PC et d’internet

Moyens techniques et pédagogiques :

Mises en situation par le biais d’exercices.

Répétitions des manipulations pour mémoriser l’utilisation des outils présentés.

Un ordinateur par personne.

Support de cours remis sur clé USB ou en format papier à la fin de la formation.

Évaluation des résultats :

Une évaluation pédagogique (orale et/ou écrite) est effectuée à la fin de votre formation afin d’attester l’acquisition de connaissances.

Exercice de synthèse.

Validation :

Attestation de fin de formation envoyée par mail.

Durée :

Pré-requis :

Points abordés :

Introduction

- Qui sont les hackers ?

- Pourquoi attaquer un site ?

- Les nouvelles menaces ?

Les différents types d’attaques

- Les attaques visibles

- Les attaques invisibles

- Cas particuliers des attaques

La vulnérabilité des sites internet

- L’URL

- Les formulaires

- Les uploads

- Les widgets

- Les mots de passe

Se défendre : la prévention

- Filtrer les visiteurs indésirables

- Sécuriser le code informatique et les requêtes

- Sécuriser les formulaires

- Sécuriser l’accès au back-office

- Mise à jour régulière des plugins, widgets et CMS

- Analyse des fichiers Log

Se défendre : les alarmes

- Mise en place d’un système d’alarme pour détecter les intrusions dans un site web

Se défendre : les sauvegardes

- Sauvegarde des fichiers PHP

- Sauvegarde de la base de données

- Fréquence des sauvegardes

- Solution proposée par votre hébergeur ou autre solution personnalisée

Les attaques par hameçonnage (le phishing)

- Comment s’en protéger

- Comment réagir en cas d’attaque

Les attaques de faux supports techniques

- Comment s’en protéger

- Comment réagir en cas d’attaque

Les attaques par rançonware (fichiers chiffrés avec demande de rançon)

- Comment s’en protéger

- Comment réagir en cas d’attaque

Protéger votre PC dans un environnement Windows

- Les antivirus

- Les mises à jours logiciels et matériels

- Gestion des mots de passe

- Séparer les usages professionnel et personnel

- Sécuriser votre appareil mobile (tel, tablette, portable)

- Les risques liés aux réseaux sociaux

- Sauvegarder ses données

Les pièces jointes

- Apprendre à reconnaître les emails à risques

- Les extensions à risques dans les pièces jointes

Les périphériques à risques

- Clés USB

- Disques durs portables

- Câbles de recharges

Mise en pratique

Catégories :

Mots-clés :

Partager :

Formation Sécurité Web et des TIC

Uniquement en intra

Formation Sécurité Web et des TIC

Uniquement en intra

Formation Sécurité Web et des TIC

Formation sur mesure

Catégories :

Mots-clés :

Partager :

Formations complémentaires

Formation Résilience Lyon

Formation résilience à Lyon : développez votre capacité à rebondir face aux épreuves professionnelles grâce à des outils concrets et une formation en présentiel.

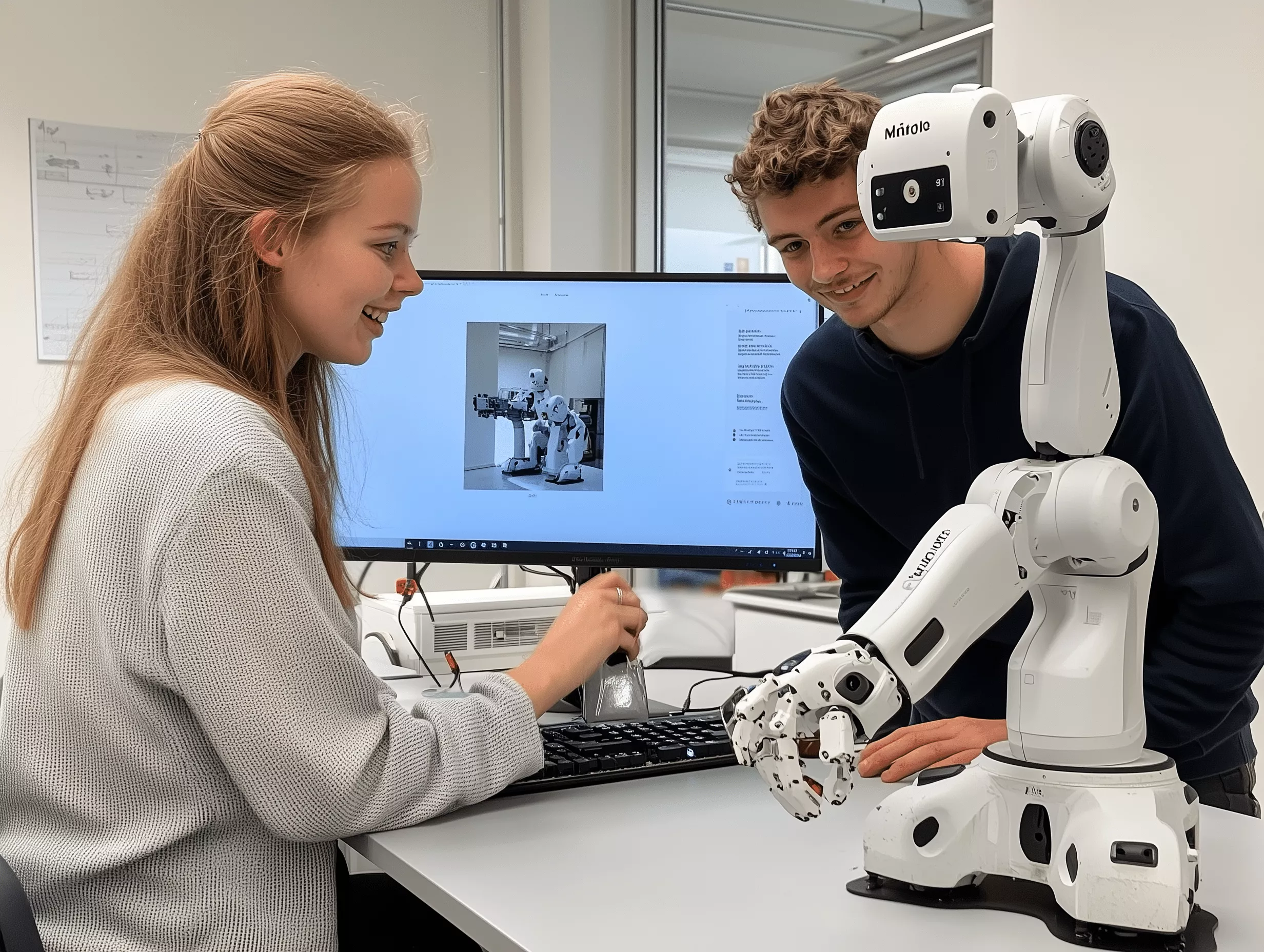

Atelier IA Lyon

Atelier IA : En seulement une demi-journée, vous découvrez ce qu’est réellement l’IA générative, comment elle fonctionne, et surtout comment l’utiliser efficacement dans votre quotidien professionnel. Rédaction d’emails, synthèse de documents, préparation de présentations, structuration d’idées, analyse rapide d’informations : l’atelier IA met en lumière des applications immédiatement exploitables.

Formation IA Marketing Lyon

Notre formation IA Marketing vous permet d’augmenter significativement votre productivité en automatisant la création de contenus et l’analyse de données. Elle vous aide à prendre de meilleures décisions grâce à des insights générés à partir de vos performances réelles. Vous optimisez vos campagnes SEO, SEA et social media avec des stratégies pilotées par l’intelligence artificielle. Elle renforce également votre compétitivité en vous permettant de produire plus vite tout en maintenant une forte qualité de marque. Enfin, vous transformez l’IA en véritable levier de croissance durable pour votre entreprise ou votre agence.

Formation IA Graphisme Lyon

Formation IA pour Graphistes : passez à la vitesse supérieure avec notre formation IA et boostez votre créativité. Apprenez à maîtriser les outils d’intelligence artificielle pour produire plus vite, plus fort, plus innovant. Intégrez l’IA dans votre workflow créatif pour générer des concepts, optimiser vos visuels et explorer de nouvelles directions artistiques. Gagnez en productivité tout en développant une approche stratégique et différenciante du design assisté par intelligence artificielle.

Formation Prompt Engineering Lyon

Formation au prompt Engineering : Structurez vos prompts afin d'obtenir des réponses plus précises et pertinentes, adaptez l’IA à vos besoins métier. Optimisez votre productivité grâce au prompt engineering. Gagnez du temps et améliorez la qualité de vos productions. Maîtrisez les techniques avancées de cadrage, de contextualisation et d’itération pour obtenir des résultats fiables et exploitables. Transformez l’intelligence artificielle en véritable levier de performance pour automatiser, créer et décider plus efficacement.

Formation Youtube Lyon

Maîtrisez YouTube grâce à une formation complète pour créer, gérer et optimiser votre chaîne. Apprenez à structurer votre stratégie de contenu, améliorer votre référencement SEO YouTube et développer une audience qualifiée pour booster votre visibilité.

Formation Figma Lyon

Maîtrisez Figma en seulement 2 jours grâce à une formation 100 % pratique en présentiel. Apprenez à créer des wireframes, des maquettes modernes et des prototypes interactifs efficaces. Découvrez les bonnes méthodes UX/UI et les fonctionnalités clés (Auto Layout, composants, collaboration).

Formation Manager Transversal

Proposée par Devictio Formations à Lyon, cette formation Manager Transversal vous aide à piloter des projets et équipes sans lien hiérarchique. Développez une influence éthique, gérez les résistances et mobilisez durablement vos parties prenantes grâce à des outils concrets et opérationnels.

Formation Capcut Lyon

Notre formation CapCut vous permet d’acquérir les compétences essentielles pour monter des vidéos professionnelles, dynamiques et optimisées pour une diffusion digitale efficace. En utilisant CapCut, un logiciel de montage vidéo intuitif et performant, vous apprendrez à créer des contenus visuels attractifs intégrant animations, transitions et effets modernes afin de capter rapidement l’attention de votre audience.

Formation Looker Studio

Découvrez la formation Looker Studio à Lyon avec Devictio. Apprenez à créer des tableaux de bord dynamiques et à piloter vos données efficacement. Formation adaptée à tous les niveaux.

Formation Firefly Lyon

Boostez vos compétences en PAO avec notre formation Firefly à Lyon ! Apprenez à exploiter l’IA d’Adobe pour générer et retoucher des visuels professionnels en 1 à 2 jours. Maîtrisez les outils de génération d’images, d’effets et de retouches assistées par intelligence artificielle pour gagner en créativité et en productivité. Découvrez comment intégrer Firefly efficacement dans votre flux de travail sur Photoshop et Illustrator. Profitez d’exercices pratiques et de cas concrets pour produire rapidement des visuels impactants et adaptés à vos besoins professionnels.

Formation HeyGen Lyon

Investir dans une formation HeyGen permet d’anticiper l’évolution des tendances en communication et de doter vos équipes des compétences essentielles pour intégrer l’IA dans leur production vidéo. Grâce à une approche pédagogique interactive et des cas concrets, cette formation vous aidera à exploiter tout le potentiel de HeyGen et à en faire un véritable atout pour votre entreprise.

Formation Développer l’activité commerciale avec les réseaux sociaux

Notre formation certifiante (éligible au CPF) Développer l’activité commerciale avec les réseaux sociaux, dispensée en présentiel à Lyon, vous permettra de maîtriser les meilleures pratiques des réseaux sociaux pour capter l’attention de votre audience, gagner en visibilité et en crédibilité sur le web, valoriser votre entreprise et faire des réseaux sociaux un véritable outil de croissance. Passez au niveau supérieur avec Devictio : valorisez votre entreprise grâce à une communication digitale efficace. Obtenez une certification professionnelle reconnue.

Formation DeepSeek Lyon

Investir dans une formation DeepSeek permet d’anticiper les transformations du marché et de doter vos équipes des compétences nécessaires pour intégrer efficacement l’IA dans leur quotidien. Grâce à une approche pédagogique interactive et des cas concrets, cette formation vous aidera à exploiter tout le potentiel de DeepSeek et à en faire un véritable atout pour votre entreprise.

Formation ChatGPT Lyon

Notre formation à ChatGPT dispensée sur Lyon, répond aux besoins des entreprises et professionnels souhaitant maîtriser cette IA générative pour automatiser leurs tâches, créer des contenus et optimiser leur productivité. Gagnez un avantage stratégique grâce à des cas pratiques adaptés. Apprenez à structurer vos demandes, sécuriser vos usages et intégrer ChatGPT efficacement dans vos processus métiers. Repartez avec des méthodes concrètes, des modèles prêts à l’emploi et un plan d’action immédiatement applicable dans votre activité.

Formation Création Jeux vidéos Lyon

Découvrez la formation en création de jeux vidéo à Lyon avec Devictio. Apprenez à maîtriser Unity, le gamedesign et la programmation C# pour concevoir votre propre prototype. Formation en présentiel, idéale pour les professionnels et passionnés souhaitant perfectionner leurs compétences dans un cadre dynamique.

Formation Appel d’Offres Lyon

Participez à notre formation appels d'offres à Lyon et apprenez à rédiger des dossiers solides conformes aux exigences des marchés publics. Maîtrisez le DCE, le mémoire technique et optimisez vos réponses pour maximiser vos chances de succès. Formez-vous pour développer votre entreprise sur le marché public.

Formation Midjourney Lyon

Midjourney, une IA générative d'images, transforme des idées en visuels artistiques, photoréalistes ou stylisés à partir d’un simple texte. En deux jours, notre formation en présentiel (Lyon, Paris, etc.) vous permet de maîtriser le prompting et de créer des images complexes sans compétences préalables, avec un accompagnement direct du formateur.

Mettre en place sa stratégie digitale

Devictio Formations à Lyon accompagne les dirigeants, créateurs d'entreprise et auto-entrepreneurs dans la maîtrise des outils digitaux. Formations en IA, stratégie digitale, WordPress, e-commerce, PAO et réseaux sociaux pour booster votre compétitivité dans un marché en évolution.

Formation Communication non violente Lyon

Découvrez les bénéfices d’une formation en CNV adaptée aux entreprises lyonnaises. Réduisez le stress au travail tout en renforçant les liens entre collaborateurs grâce à des échanges apaisés. Notre Formation à la Communication Non Violente aide à résoudre les tensions en respectant les besoins de chacun, pour un environnement de travail serein.

Formation Dreamweaver Lyon

Apprenez à maîtriser Dreamweaver® avec notre formation à Lyon, Paris ou en distanciel. Cet éditeur web puissant d'Adobe vous permet de créer des sites internet en mode visuel ou en code. Découvrez comment concevoir des pages web efficaces et les mettre en ligne rapidement grâce à des outils de création intuitifs et une assistance à la saisie de code. Que vous soyez débutant ou expérimenté, cette formation vous guidera dans la réalisation de sites web vitrines ou dynamiques, de la conception à la mise en ligne.

Formation Business Objects Lyon

Optez pour notre Formation Business Objects à Lyon pour maîtriser SAP Business Objects, un logiciel conçu pour les PME. Apprenez à réaliser des reportings et des analyses intuitives, formater des documents, imprimer des rapports et créer des requêtes complexes. Développez vos compétences en analyse de données pour un pilotage plus efficace de votre activité métier. Nos sessions de formation sont disponibles en présentiel sur Lyon et Paris, ou en distanciel. Inscrivez-vous pour optimiser vos outils d'analyse et renforcer vos capacités décisionnelles.

Formation Publisher Lyon

Inscrivez-vous à notre Formation Publisher à Lyon et apprenez à concevoir des supports de communication professionnels percutants. Découvrez comment utiliser Microsoft Publisher pour créer des brochures, flyers, dépliants, et bien plus encore. Ce logiciel PAO vous offre des outils avancés pour choisir des formats, des modèles, et intégrer des fichiers multimédia. Entraînez-vous sur vos propres documents pour une expérience d'apprentissage pratique. Nos sessions de formation sont disponibles en présentiel sur Lyon et en région Auvergne Rhône-Alpes, adaptées à tous les niveaux.

Formation CorelDraw Lyon

Rejoignez notre Formation CorelDraw à Lyon pour apprendre à utiliser cette suite graphique puissante. Maîtrisez les outils d'illustration vectorielle, de mise en page, et de retouche d'images. Découvrez comment créer des dessins vectoriels, retoucher des photos, et réaliser des logos et des lettrages personnalisés. Cette formation pratique vous offre une prise en main rapide de l'interface et des fonctionnalités de CorelDraw pour vos projets graphiques professionnels, allant de la création de logos à la modélisation 3D.

Formation Digital Publishing Lyon

Participez à notre Formation Digital Publishing à Lyon pour apprendre à transformer vos publications en contenus tactiles interactifs avec InDesign. Découvrez comment créer des ePub3 et des PDF interactifs adaptés aux tablettes et autres supports numériques. Cette formation vous permettra de concevoir des documents enrichis sans avoir besoin de programmer. À la fin de ce stage, vous serez capable de publier vos créations en ligne via Publish Online d’Adobe. Rejoignez-nous pour développer vos compétences en publication numérique et atteindre une audience moderne.

Formation Photoshop Lyon

Rejoignez notre Formation Photoshop à Lyon pour acquérir une maîtrise complète de cet outil de retouche photo. En présentiel, vous bénéficierez d'une interaction directe avec le formateur, d’un feedback immédiat et d’un apprentissage structuré. Apprenez à utiliser Photoshop pour la retouche photo de base et les techniques avancées, ainsi que pour des créations professionnelles. Que vous soyez débutant ou souhaitiez approfondir vos compétences, notre stage vous prépare à créer des images de haute qualité, des montages photo pour le web ou l'impression, et à manipuler les outils de Photoshop avec aisance. Obtenez une certification TOSA Photoshop pour valider vos compétences.

Formation QuarkXPress Lyon

Rejoignez notre Formation QuarkXPress à Lyon et apprenez à utiliser ce logiciel de PAO pour créer des supports de communication professionnels. Idéale pour les graphistes, éditeurs et maquettistes, cette formation vous permettra de maîtriser la mise en page, les illustrations, la retouche photo, ainsi que la publication web et mobile.

Formation GoPro Lyon

La Formation GoPro à Lyon vous offre une expérience pratique et opérationnelle pour maîtriser la prise de vue et le montage vidéo. Que vous soyez réalisateur, monteur, photographe ou simplement intéressé par la capture de vos événements, cette formation vous prépare à utiliser de manière professionnelle votre caméra GoPro. Inclut une initiation aux logiciels de montage vidéo tels que Premiere Pro.

Formation Montage vidéo Lyon

Rejoignez notre Formation Montage Vidéo à Lyon pour maîtriser le montage vidéo, la création d'effets spéciaux et la post-production. Apprenez à utiliser Adobe Premiere Pro et After Effects, les outils indispensables pour réaliser vos documentaires, films et vidéos web. Formation dispensée par un professionnel avec une alternance de théorie et de travaux pratiques.

Formation Vidéo Lyon

La Formation Vidéo Lyon est conçue pour les professionnels souhaitant se perfectionner en réalisation de vidéos et reportages. Incluant un atelier de réalisation en extérieur, vous serez initié aux logiciels Premiere Pro et After Effects pour la postproduction. Réussissez vos interviews et maîtrisez les contraintes techniques grâce à notre formation.

Formation Initiation à la 3D Lyon

Suivez notre Formation Initiation à la 3D à Lyon et maîtrisez les logiciels 3ds Max, ZBrush et Unity 3D. Que vous soyez dans le cinéma, le jeu vidéo, l'architecture ou l'imagerie médicale, cette formation vous donnera les compétences nécessaires pour donner vie à vos projets.

Formation Compositing avec Nuke

La Formation Compositing avec Nuke à Lyon vous offre une maîtrise de l'outil Nuke pour combiner des images filmées et artificielles. Créez des effets spéciaux pour des longs métrages et des jeux vidéo avec une formation pratique et interactive.